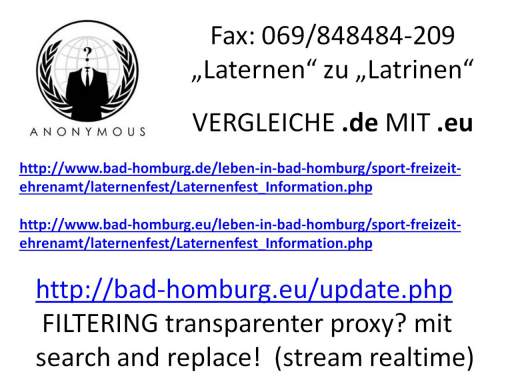

latErnen" zu ?latrInen?!

transparent http://www.bad-homburg.eu => http://www.bad-homburg.eu !

transparent? ich meinte FILTERING transparent mit search and replace!

(realtime und im stream)

http://bad-homburg.eu/update.php

+++

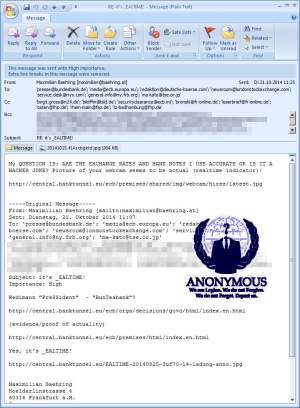

Verantwortlich für die DDOS Attacken auf MEINE Domain ?bad-homburg.eu? wo ich freundlicherweise einen sogenannten transparenten Proxy [*] betreibe ist mutmasslich der Betreiber von bad-homburg.de.

Ich schlage vor umgehende sämtliche Systeme des Unternehmens zu beschlagnahmen um Beweissicherung betreiben zu können. Ich erstatte zudem Strafanzeige wegen schwersten Internetbetruges! Man hat gezielt versucht meine System im Rahmen von DDOS so lange unter Attacke zu nehmen bis ich die Traffickosten nict mehr bezahlen könne um mein früheres Unternehmen gezielt in die Insolvenz zu treben und so einfach an Kunden/Verträge zu kommen.

Die haben sogar frech ?ASSMANN? (ABI95) in die Sendmail Sorucecodes bei freshmeat.net herein-geschrieben ud die debian source repositiories geahckt. Man hat also das ganze Internet ganz bewusst mit Schadsoftware versorgt oder das zumindets in Kauzf genommen. Was da gelaufen ist war knüppelharte Erpressung.

[*] der Betrieb von Proxy-Servern im Internet ist ausdrücklich nicht verboten. Ich experimentiere im Moment mit einer Lösung die älteren Routersystemen - bei denen die URLs für das Update von dynamischen DNS Diensten wie DYNDNS.ORG hardcoded, also fest in der Firmware verankert, sind zu ermöglichen http://USERNAME:PASSWORD@members.dyndns.org/nic/update?hostname=

meien Dienst DYNIP.NAME auch zu verwenden, damit der Wettbewerb nicht weiter ? ähnlich wie bei der Root-Zertfikatsliste in die bei alten Systemen/Browsern nur die (deshalb) Quasi-Monopolisten Verisign und Thawte eingetragen? sind verzerrt wird. Ich lenke in meinem Netz, wo ich das darf, dabei allein für meine Router alle Anfragen auf ?members.dynip.name?auf meine Webserver um wo ich die Update-URL gezielt dazu nutze die IPs von ?HOSTNAME.dynip.name? EBENFALLS upzudaten. den Rest der Inhalte proxie ich DYNDNS unverändert transparent herüber. So kann ?dynip.name? durch Zuweisung der Namesrever (PPP/DHCP) auf älteren Routersystemen lauffähig machen, die von Haus aus nur den quasimonopolisten dyndns.org unterstützen.

[0] "201410210245-100554115138-0.jpg"

[1] "201410210245-100554115138-1.jpg"